Redes IEEE 802.11 (Wifi)

3. Segurança em redes IEEE 802.11

3.1. Tecnologias de segurança: WPA e WPA2

O padrão IEEE 802.11i apresenta um conjunto de mecanismos de segurança, e é popularmente conhecido como WPA e WPA2 (ver aqui mais detalhes).

Um resumo sobre alguns mecanismos de segurança para redes Wifi

Há dois tipos de autenticação no padrão WPA. Um direcionado para redes corporativas que utiliza um servidor de autenticação 802.1x/EAP, portanto uma infra-estrutura complementar, e um outro, mais simples, projetado para pequenas redes em escritórios e para redes domésticas (redes SOHO – Small Office/Home Office). Estes dois tipos de autenticação são denominados WPA Corporativo e WPA Pessoal, respectivamente.

- WPA Pessoal: como um usuário comum não é capaz de instalar e fazer a manutenção de um servidor de autenticação criou-se o WPA-PSK (WPA-Pre Shared Key) que é uma senha previamente compartilhada entre o AP e os clientes. Neste caso, autenticação é feita pelo AP. A chave é configurada manualmente em cada equipamento pertencente à rede e pode variar de 8 a 63 caracteres ASCII.

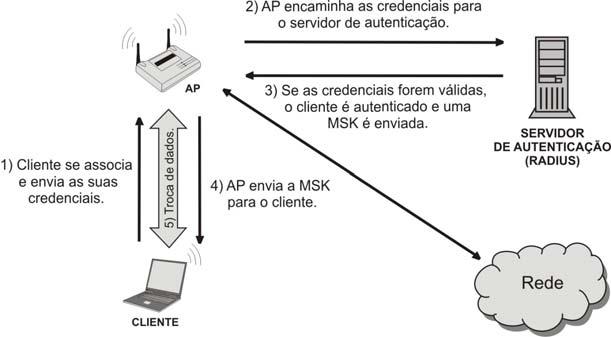

- WPA Corporativo: neste caso, o AP não é responsável por nenhuma autenticação. Tanto a autenticação do usuário quanto do dispositivo é feita por um servidor de autenticação. Utiliza-se uma infra-estrutura complementar formada por um servidor que usa o padrão de autenticação 802.1x em conjunto com algum tipo de EAP (Extensible Authentication Protocol). O EAP é um protocolo de comunicação utilizado entre o AP e o servidor de autenticação. Este protocolo já era largamente utilizado em redes cabeadas e se mostrou também adequado quando integrado às redes sem fio. Quando um cliente solicita uma autenticação, o servidor de autenticação verifica em sua base de dados se as credenciais apresentadas pelo solicitante são válidas, em caso positivo o cliente é autenticado e uma chave chamada Master Session Key (MSK) lhe é enviada. Na maioria das vezes, utiliza-se como servidor de autenticação um servidor RADIUS, mas não é obrigatório. O processo de autenticação é ilustrado na figura a seguir.

A autenticação com WPA EAP

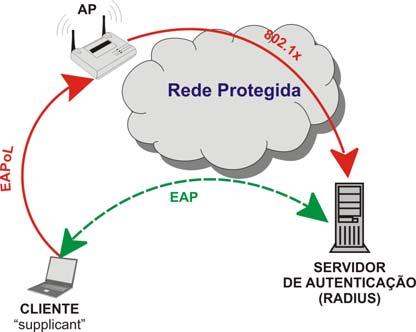

O EAP é responsável por criar um canal lógico de comunicação seguro entre o cliente (supplicant) e o servidor de autenticação, por onde as credenciais irão trafegar. Fisicamente, o cliente se comunica com o AP através do protocolo EAPoL (Extensible Authentication Protocol over LAN) e o AP, por sua vez, se comunica com o servidor de autenticação através do protocolo 802.1x, conforme mostra a próxima figura.

WPA Corporativo

As credenciais podem ser representadas através do binômio usuário/senha, smart cards, certificados digitais, biometria, entre outras formas. Atualmente, os tipos de EAP mais utilizados são: EAP-MD5, EAP-TLS (EAP-Transport Layer Security), EAP-TTLS (EAP-Tunneled Transport Layer Security) e PEAP (Protected Extensible Authentication Protocol).

Após a autenticação, inicia-se o processo de derivação da PMK em que as chaves serão estabelecidas, este processo é chamado de 4-Way-Hadshake. Se a autenticação foi baseada no modo PSK, a chave PMK é a própria PSK. Se não, a PMK é derivada a partir da MSK que foi compartilhada durante o processo de autenticação 802.1x/EAP. A PMK nunca é usada para encriptação ou integridade. Ela é usada para gerar chaves temporárias (Pariwise Transient Key - PTK). A PTK é um conjunto de chaves, entre elas a chave de criptografia de dados (Temporal Encryption Key – TEK ou TK) e a chave de integridade de dados (Temporal MIC Key - TMK). Ao final do 4-Way-Hadshake é garantido que tanto o cliente quanto o AP possuem a mesma PTK, estando prontos para a troca de dados

Ver também:

- Boa parte do texto desta lição veio deste trabalho: A. G. Linhares, P. A. Gonçalves. "Uma Análise dos Mecanismos de Segurança de Redes IEEE 802.11: WEP, WPA, WPA2 e IEEE 802.11w". Relatório Técnico, Centro de Informática, Universidade Federal de Pernambuco. 2006. Obtido em: https://www.cin.ufpe.br/~pasg/gpublications/LiGo06.pdf

- Este tutorial aprofunda um pouco mais os detalhes sobre os mecanismos de segurança usados na proteção de uma rede Wifi

- A Wifi Alliance faz as certificações de produtos com respeito a conformidade com os padrões Wifi. Veja este resumo sobre segurança em redes Wifi.